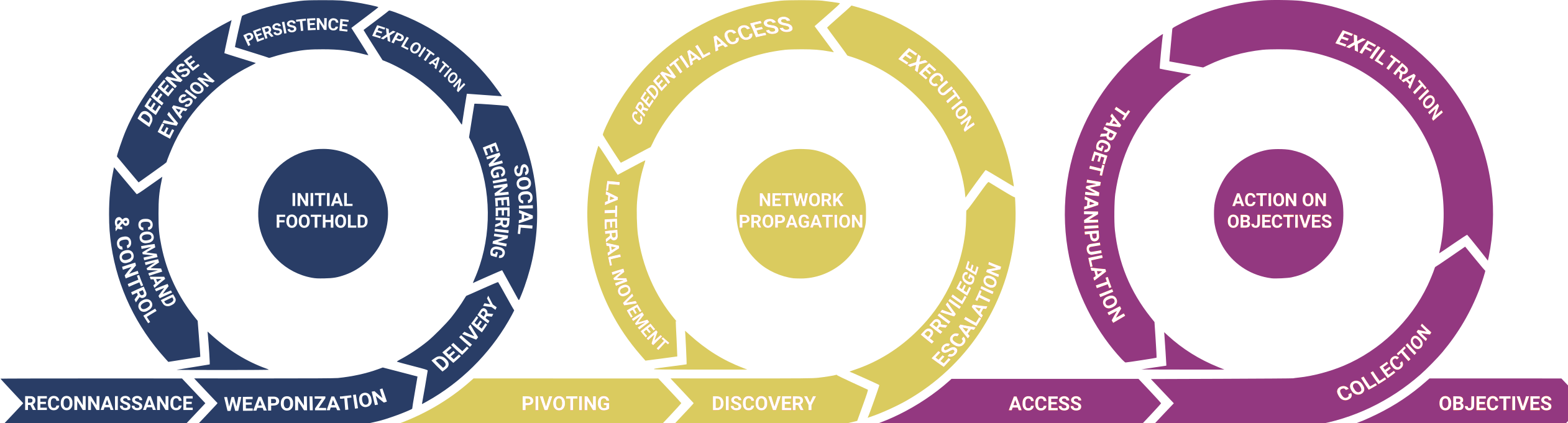

Unified Kill Chain

Современный взгляд и развитие идеи Cyber Kill Chain.

| Этап | Описание | Ссылка на MITRE ATT&CK |

|---|---|---|

| INITIAL FOODHOLD | ||

| Reconnaissance | Сбор информации о цели | TA0043 |

| Weaponization | Подбор инструментов и подготовка инфраструктуры для атаки | TA0001 |

| Социальная инженерия | Манипуляция пользователем для осуществления им определенных действий | TA0001 |

| Exploitation | Эксплуатация имеяющихся уязвимостей приводящие, как правило, к RCE | TA0003 |

| Persistence | Продолжение предыдущего шага - получение управления над захваченной системой | TA0003 |

| Defence Evasion | Использование техник обхода средств защиты | TA0003 |

| Command & Control | Установка соединения между захваченной машиной и С2 | TA0011 |

| NETWORK PROPAGATON | ||

| Pivoting | Использование захваченной машины в качестве точки распространения по инфраструктуре | TA0008 |

| Discovery | Исследование инфраструктуры на предмет наличия учёток, прав, ПО, файлы и т.д. | TA0007 |

| Privilege Escalation | Используя сведения из предыдущего этапа, предпринимаются попытки эскалации привелегий | TA0004 |

| Execution | Запуск и распространение вредоносного кода | TA0002 |

| Credential Access | Используя результаты предыдущего шага, выполняются попытки захвата учёток и паролей | TA0006 |

| Lateral Movement | Использование техник позволяющих получить доступ к другим устройствам в инфраструктуре | TA0008 |

| ACTIONS ON OBJECTIVES | ||

| Collection | Поиск и сбора ценных данных | TA0009 |

| Exfiltration | Похищение обнаруженных данных применяя шифрование и архивирование. | TA0010 |

| Impact | Попытки нарушить целостность и доступность информации путём её уничтожения | TA0040 |

| Objectives | Выполнение задач позволяющих достичь конечной цели атаки: требование выкупа, опубликование информации и т.д. |